Starten Sie Ihre IT-gesteuerte PAM-Reise

Devolutions PAM gibt der IT die Kontrolle — Bereitstellung in Stunden, alles zentral verwalten und Compliance nachweisen, ohne zusätzliche Komplexität.

Bereitstellung in Stunden, nicht Wochen — Passen Sie Genehmigungsworkflows nahtlos an Ihre bestehenden Prozesse an, mit Cloud- oder Self-Hosted-Optionen.

Alle unverzichtbaren Funktionen griffbereit — Passwort-Vaulting, Sitzungsverwaltung, Genehmigungsworkflows, Sitzungsaufzeichnungen und JIT-Rechteerhebung.

Am günstigsten — Für 50 $/Benutzer ist die Absicherung privilegierter Konten selbstverständlich. Für Teams mit 5 oder weniger Benutzern bieten wir es sogar zum halben Preis an.

In Aktion sehen!

Von grundlegenden Kontrollen bis zur kontinuierlichen Optimierung – Entdecken Sie die Funktionen von Devolutions PAM

Flexible Bereitstellungsoptionen

Schnelle Bereitstellung — On-Premises oder in der Cloud — und sichern Sie den Zugriff innerhalb von Stunden.

- Flexible Angebote, die zu Ihrem eigenen Workflow passen

- Minimaler Wartungsaufwand, sofortiger ROI

- Kein spezialisiertes PAM-Fachwissen erforderlich

Erkennung privilegierter Konten

Scannen Sie Ihre Umgebung automatisch, um privilegierte Konten und Risikopunkte zu identifizieren.

- Unterstützt Active Directory, Entra ID (Azure AD), SSH, SQL Server und lokale Windows-Benutzer

- Sehen Sie schnell, wo Anmeldeinformationen gespeichert sind — und wo potenzielle Lücken bestehen

- Erweitern Sie die Abdeckung mit benutzerdefinierten Anbietern über PowerShell

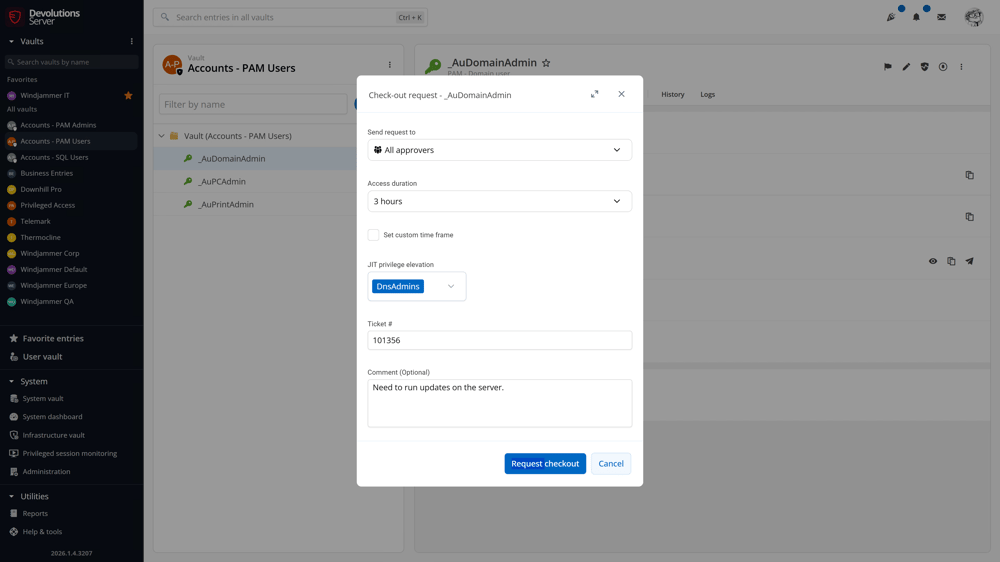

Auschecken-Anfragegenehmigung

Ermöglichen Sie Teams, Zugriff so anzufordern, wie sie es benötigen.

- Wählen Sie aus vordefinierten Zeiträumen oder legen Sie benutzerdefinierte Dauern fest

- Leiten Sie Genehmigungen automatisch an bestimmte Benutzer oder Gruppen weiter

- Genehmigen Sie unterwegs mit Devolutions Workspace für Android oder iOS

Automatische und geplante Passwortrotation

Halten Sie privilegierte Anmeldeinformationen sicher und aktuell.

- Passwörter nach jedem Einchecken automatisch rotieren

- Bestimmte Zeiten oder Häufigkeiten für Rotationen festlegen

- Importierte Passwörter ab dem ersten Tag randomisieren

Just-in-Time-Rechteerhebung und -Bereitstellung

Gewähren Sie temporären, bedarfsgesteuerten Zugriff — nur wenn nötig.

- Rechte beim Auschecken dynamisch vergeben und beim Einchecken widerrufen

- Verzeichnisgruppen (AD, Entra ID) verwenden, um zu verwalten, wer den Zugriff erhöhen kann

- Erhöhung hinter Genehmigungsworkflows absichern — Alle rechenschaftspflichtig halten

Passwortänderungsweitergabe

Stellen Sie sicher, dass jede Passwortänderung die richtigen Stellen erreicht.

- Passwortaktualisierungen über Dienste, Dateien und Datenbanken synchronisieren

- PowerShell-Skripte zur Automatisierung der Weitergabe verwenden

- Lücken zwischen Rotationen und abhängigen Systemen beseitigen

Sitzungsaufzeichnung

Zeichnen Sie jede privilegierte Sitzung auf und überprüfen Sie sie.

- Aktivitäten über RDM-, Web- oder Terminal-Sitzungen erfassen

- Aufzeichnungen lokal oder remote über Devolutions Gateway speichern

- Direkt zu Schlüsselereignissen in der Wiedergabe springen für schnellere Audits

Administrative Berichte und Auditing

Behalten Sie die Kontrolle über jede privilegierte Aktion.

- Anfragen, Genehmigungen und Passwortrotationen an einem Ort einsehen

- Detaillierte Berichte für Compliance- und Sicherheitsüberprüfungen exportieren

- Nach Benutzer, Vault oder Sitzungstyp filtern, um Muster schnell zu erkennen

Bereit für den nächsten Schritt?

Erfahren Sie in unserer ausführlichen Dokumentation, wie Devolutions PAM im gesamten Devolutions-Ökosystem zusammenarbeitet.

Mehr erfahrenWas im PAM-Paket enthalten ist

Von den zentralen Devolutions-Tools bis hin zu nahtlosen Integrationen mit führenden PAM-Anbietern enthält Ihr Paket alles, was IT-Teams benötigen, um privilegierten Zugriff mühelos abzusichern, zu verbinden und zu verwalten.

Kombinieren Sie CyberArk mit Remote Desktop Manager, um die Produktivität mit einer Oberfläche zu steigern, die gängige Arbeitsabläufe vereinfacht.

Delinea Secret Server in RDM sichert Remote-Verbindungen durch die Nutzung gespeicherter Anmeldeinformationen und unterstützt SSO, RDP, SSH und mehr.

BeyondTrust Password Safe in RDM sichert den Remote-Zugriff, indem es gespeicherte Anmeldeinformationen und Endpunkte über ein einheitliches Dashboard verbindet.

Optimieren Sie PAM durch die Integration von One Identity Safeguard mit RDM für den sicheren, automatisierten Abruf privilegierter Anmeldeinformationen.

Vollständiges PAM, kompakter Preis

Erhalten Sie alle wesentlichen PAM-Funktionen — von Passwort-Vaulting und Sitzungsverwaltung bis hin zu Just-in-Time-Zugriff — in einem erschwinglichen Paket.

Ideal für IT-Profis und KMU, die robuste Kontrollen für privilegierten Zugriff benötigen, die einfach bereitzustellen, zu verwalten und zu skalieren sind. Verfügbar als Cloud- oder Self-Hosted-Lösung, bereit, mit Ihrer IAM-Reife zu wachsen.

Ressourcen

Erfahren Sie mehr über unsere Lösungen, indem Sie unsere ausgewählten Ressourcen durchstöbern, und entdecken Sie, wie Privileged Access Management die Sicherheit in Ihrem Unternehmen verbessern kann!

Devolutions PAM

Anwendungsfälle

What makes privileged access management (PAM) a crucial defense for your organization?

PAM is your cybersecurity powerhouse - controlling and monitoring privileged access to critical systems and data. It's about safeguarding your "keys to the kingdom" to prevent catastrophic security breaches. Devolutions PAM offers a secure vault for credentials, enforces least-privilege principles, and provides detailed monitoring and reporting for enhanced security and compliance.

Why is Devolutions PAM superior to other solutions?

Devolutions' PAM boasts a superior feature set for maximum security, including versatile account management, customizable approval workflows, automated password rotation, and secured session launching. Our tight integration with Devolutions Remote Desktop Manager (RDM) leverages these capabilities directly within your IT operations, setting a new standard in privileged access management.

Why is Devolutions PAM the best solution for SMBs?

Our PAM solution is designed with SMBs in mind - easy to implement, user-friendly, and cost-effective. It grows with your business, scaling as your needs evolve, ensuring that you can protect sensitive information without breaking the bank.

Bereitstellung und Kompatibilität

How fast can I deploy Devolutions PAM?

Most teams are operational within a few days. Both cloud and self-hosted options offer simple setup with guided deployment tools and ready-to-use configurations.

Integrationen und Automatisierung

Wie fungiert Devolutions PAM sowohl als eigenständiges Produkt als auch als integrativer Zusatz?

Devolutions PAM ist ein Zusatzmodul, das sich nahtlos in Devolutions Server und Devolutions Cloud integriert, um die PAM-Funktionalitäten zu erweitern und ein einheitliches Sicherheitsframework zu schaffen. Zusammen mit Devolutions Remote Desktop Manager und Devolutions Gateway bildet es ein umfassendes IT-Management- und Sicherheitspaket. Maßgeschneidert für unterschiedliche Geschäftsanforderungen lässt es sich auch mit anderen Plattformen wie CyberArk, BeyondTrust Password Safe und Delinea Secret Server kombinieren und erweitert Ihre bestehende Umgebung um robuste, flexible Sicherheit.

Sicherheit und Zugriff

What's included in Devolutions PAM?

Devolutions PAM covers all the must-have capabilities: password vaulting, privileged account discovery, session monitoring, approval workflows, and just-in-time access - everything SMBs need to reduce privileged risk.

What role does just-in-time (JIT) elevation play in enhancing Devolutions PAM security?

Just-in-time (JIT) elevation in our PAM enhances security by granting temporary permissions for specific tasks, ensuring that elevated access is given only when necessary, and automatically revoking it once the task is complete. This keeps your operations lean and secure.

How does Devolutions PAM ensure remote access sessions are secured and sensitive credentials are protected?

When integrated with Remote Desktop Manager, Devolutions PAM secures remote sessions through credential injection and secure launching techniques. This means privileged credentials are never exposed, while ensuring seamless and secure remote access. Passwords are also automatically rotated, boosting security with each session.

How does RBAC within Devolutions PAM effectively enforce least privilege access?

Our RBAC (role-based access control) system is a cornerstone of security, ensuring users access only what they need for their roles. This minimizes risks and simplifies compliance, significantly reducing the attack surface and safeguarding against data breaches.