Sicherer Zugriff auf kritische Ressourcen

Basierend auf den Prinzipien einer rollenbasierten Zugriffskontrolle und der geringsten Rechteverteilung ist es entscheidend, den Zugriff auf privilegierte Konten und kritische Ressourcen sicher und zentral zu kontrollieren und zu verwalten, indem Benutzern der Passwortzugriff bereitgestellt wird.

Kontovermittlung

- Injizieren Sie Anmeldedaten mit nur einem Klick direkt in Endserver, Systeme, Anwendungen und Websites über unsere Devolutions Workspace-Browsererweiterung.

- Da Endbenutzer die Anmeldedaten im Klartext nie zu sehen bekommen, da diese automatisch an sie vermittelt werden, können sie keine Informationen kompromittieren, was die Sicherheit erheblich erhöht.

- Steigern Sie die Produktivität, indem Administratoren Systeme zugreifen können, ohne Anmeldedaten suchen oder ermitteln zu müssen.

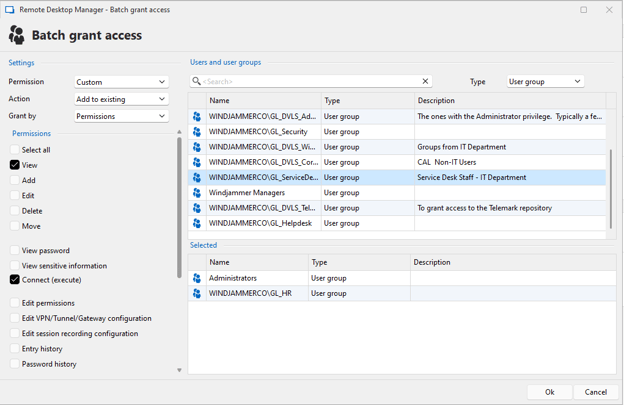

Rollenbasiertes Zugriffskontrollsystem

- Eine rollenbasierte Zugriffskontrolle ermöglicht die Erstellung eines granularen Schutzsystems und bietet die Flexibilität, weitere Berechtigungen zu verwalten.

- Nur autorisierte Benutzer können zugreifen, um berechtigte privilegierte Konten anzuzeigen, zu bearbeiten oder zu verwalten. Einschränkungen werden anhand vordefinierter Benutzerrollen durchgesetzt.

- Da alle Berechtigungen bei einer rollenbasierten Zugriffskontrolle granular sind, können mehrere Berechtigungen gleichzeitig für mehrere Einträge festgelegt werden.

- Die Sicherheit wird vererbt, wodurch Benutzer daran gehindert werden, Einträge zu erstellen, ohne ihnen ein ausreichendes Sicherheitsniveau zu gewähren.

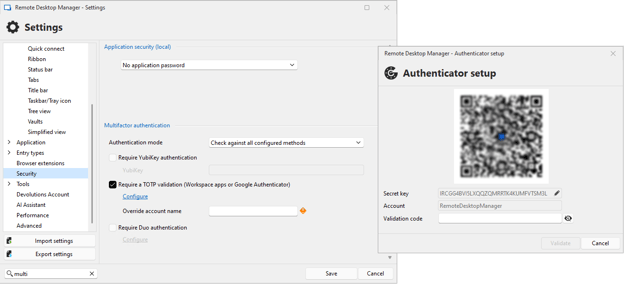

Zwei-Faktor-Authentifizierung

- Die Zwei-Faktor-Authentifizierung ermöglicht eine eindeutige Identifizierung von Benutzern durch die Kombination von zwei verschiedenen Komponenten. Diese Komponenten können etwas sein, das der Benutzer weiß, oder etwas, das der Benutzer besitzt.

- Fügen Sie Ihrer Datenquelle eine zusätzliche Schutzschicht hinzu, um sicherzustellen, dass nur die richtige Person Zugriff hat.

- Remote Desktop Manager bietet mehrere Optionen für die Zwei-Faktor-Authentifizierung, darunter: Devolutions Workspace, Duo, Google Authenticator, Yubikey und AuthAnvil.