Les petites et moyennes entreprises (PME) sont exposées aux mêmes risques que les grandes — avec moins de ressources. La bonne nouvelle : il ne faut ni des mois ni un budget colossal pour combler les principales lacunes.

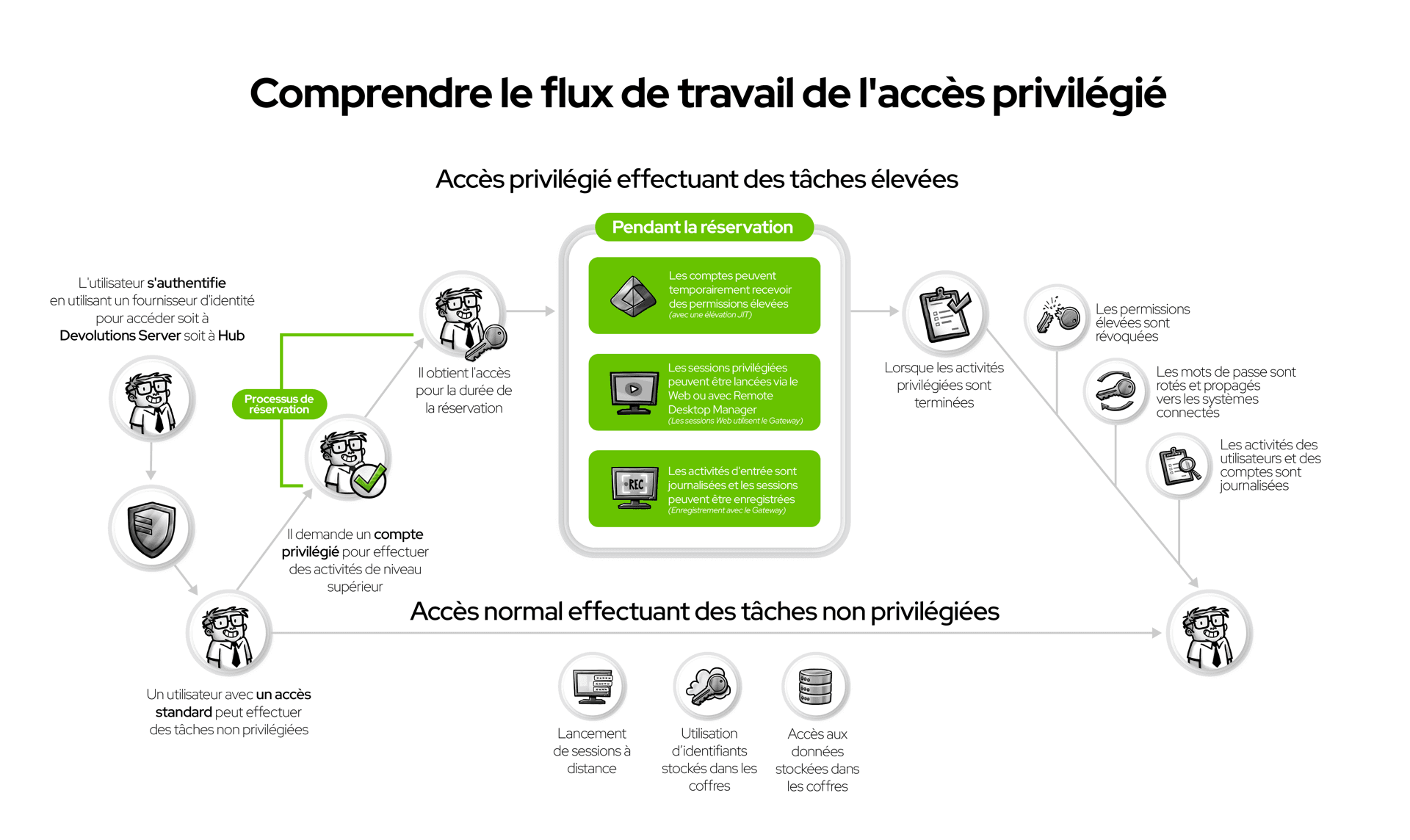

- La gestion des identités à privilèges (PIM) contrôle qui peut obtenir des privilèges, généralement en activant des rôles pendant une durée limitée (souvent des identités humaines).

- La gestion des accès privilégiés (PAM) régit comment ces privilèges sont utilisés, en couvrant les identifiants et les sessions des comptes utilisateurs et administrateurs.

Ces deux approches sont complémentaires : gardez la gestion des identités à privilèges pour l’activation des rôles, et ajoutez PAM pour encadrer les actions effectuées avec les privilèges.

Où se termine l’identité et où commence le privilège

Concrètement, PIM est idéale pour définir qui peut obtenir des privilèges, avec des fonctionnalités comme l’élévation juste-à-temps, les approbations temporaires dans votre plateforme d’identité, l’application de l’authentification multifacteur (AMF) et l’historique des activations. Si votre priorité est d’accorder un rôle d’administrateur global pour une période limitée, la PIM est l’outil qu’il vous faut.

Une solution PAM, elle, étend le contrôle à l’utilisation des accès élevés. Une solution PAM moderne va au-delà d’un simple coffre de mots de passe et encadre l’accès de bout en bout. Voici comment :

- Coffre et rotation (y compris rotation à la restitution) des mots de passe pour limiter leur réutilisation.

- Injection d’identifiants pour lancer des sessions RDP/SSH sans révéler les mots de passe à l’utilisateur.

- Approbations temporaires avec justification et billet de soutien.

- Enregistrement de session lié à la demande.

- Détection de comptes privilégiés non gérés (même provenant de fournisseurs personnalisés).

Ensemble, ces contrôles transforment les accès privilégiés en événements courts et traçables — moins de secrets partagés, des approbations plus rapides avec contexte, et des sessions qui se terminent proprement avec rotation automatique.

Fonctionnement dans RDM (au quotidien)

Avec Remote Desktop Manager (RDM) comme console centralisée et source de données, les administrateurs ne changent pas d’outil :

- L’accès est demandé (avec justification et/ou billet).

- Un approbateur accorde une fenêtre temporelle.

- Une session RDP/SSH est lancée via Devolutions Gateway avec injection d’identifiants (les mots de passe ne sont pas révélés et les droits “afficher mot de passe” peuvent rester désactivés).

- La session est enregistrée.

- À la restitution, les identifiants sont automatiquement tournés.

Résultat : Le même flux de travail quotidien — désormais encadré, traçable et éphémère.

Déployer une solution PAM — en quelques heures, pas en quelques mois

Choisissez Devolutions Hub (infogéré) ou Devolutions Server (auto-hébergé). Connectez un fournisseur, puis :

- Identifiez 5 à 10 comptes à haut risque avec la fonction de détection de comptes privilégiés.

- Protégez-les dans un coffre avec rotation après usage ou selon un horaire défini.

- Contrôlez l’accès avec des rôles et des approbations temporaires.

- Enregistrez les sessions (RDP/SSH) pour la reddition de comptes.

- Effectuez régulièrement des détections pour inclure automatiquement les nouveaux comptes dans la stratégie.

Mettez en place des protections rapidement, avec des résultats mesurables dès le premier jour.

Ce que les équipes TI remarquent

- Moins de complexité, plus d’ergonomie : Un parcours convivial adapté au personnel à distance et aux réseaux segmentés — sans infrastructure lourde ni changement de contexte constant.

- Une couverture qui dépasse les rôles : Le travail quotidien touche des comptes locaux, serveurs, comptes de services, bases de données, appareils, etc. Une solution PAM leur applique les mêmes garde-fous — coffre, rotation, approbation, enregistrement — pas seulement l’activation de rôle.

- Hygiène opérationnelle intégrée : Réservations simples, réinitialisations automatiques et importations de comptes faciles permettent d’opérer sans exceptions improvisées.

- Rapidité de mise en valeur : Déployez les contrôles de base rapidement, puis étendez la détection chaque semaine pour capturer les nouveaux comptes dès leur apparition.

- Les meilleurs prix du marché : Coûts prévisibles sans frais d’entreprise.

À retenir : associez PIM + PAM pour une couverture complète.

- Utilisez PIM pour contrôler qui peut activer des rôles dans votre plateforme d’identité pour une durée limitée.

- Utilisez PAM pour contrôler comment les accès élevés sont utilisés dans votre environnement — identifiants protégés et tournés, accès approuvés et temporaires, sessions enregistrées, aucun mot de passe affiché.

Ensemble, vous obtenez identité, intention et traçabilité — la combinaison complète attendue par les vérificateurs et les équipes d’intervention.

Matt Miller

Matt Miller

Marc Beausejour

Marc Beausejour

Steven Lafortune

Steven Lafortune

France Lymburner

France Lymburner