Une solution PAM complète, facile à déployer, conçue pour les PME

Lancez votre parcours PAM géré par les TI

Devolutions PAM met les TI aux commandes — déployez en quelques heures, gérez tout depuis un seul endroit, et prouvez la conformité sans ajouter de complexité.

Facilité de déploiement en heures et non en semaines — Personnaliser les flux de travail d'approbation pour s'intégrer parfaitement à vos processus existants avec des options basées sur le nuage ou auto-hébergées.

Toutes les fonctionnalités indispensables à portée de main — coffre pour mots de passe, gestion des sessions, flux de travail d'approbation, enregistrements de session et élévation JAT.

Le plus abordable — À 50 $/utilisateur, sécuriser les comptes privilégiés est une simple formalité. Nous le proposons même à moitié prix pour les équipes de 5 utilisateurs ou moins.

Voyez-le en action!

Des contrôles de base à l’optimisation continue — Découvrez les fonctionnalités de Devolutions PAM

Options de déploiement flexibles

Déployer rapidement — sur site ou dans le nuage — et commencer à sécuriser l'accès en quelques heures.

- Offrir des solutions flexibles qui fonctionnent pour votre propre flux de travail

- Assurer un entretien minimal, rendement instantané

- Aucune expertise spécialisée en gestion des accès privilégiés requise

Détection de compte privilégié

Analyser automatiquement votre environnement pour identifier les comptes privilégiés et les points de risque.

- Prendre en charge Active Directory, Entra ID (Azure AD), SSH, SQL Server, et utilisateurs locaux Windows

- Repérez rapidement où sont stockés les identifiants — et où se trouvent les lacunes potentielles

- Étendre la couverture avec des fournisseurs personnalisés via PowerShell

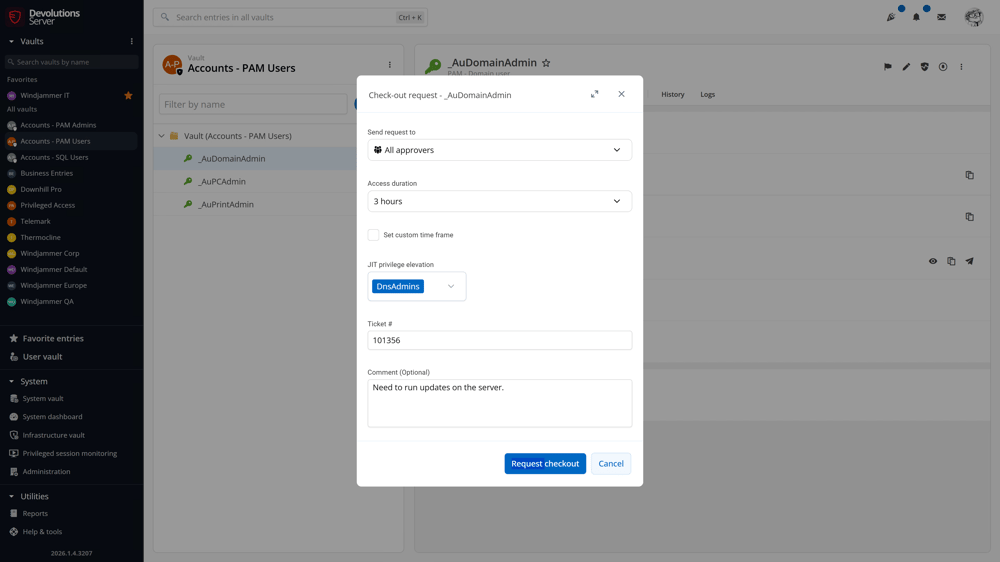

Approbation de la demande de réservation

Laisser les équipes demander l'accès de la manière dont elles ont besoin.

- Choisir parmi des plages horaires prédéfinies ou définir des durées personnalisées

- Acheminer les approbations vers des utilisateurs ou groupes spécifiques automatiquement

- Approuvez où que vous soyez avec Devolutions Workspace pour Android ou iOS

Rotation de mots de passe automatique et programmée

Garder les identifiants privilégiés sécurisés et à jour.

- Effectuez la rotation des mots de passe automatiquement après chaque restitution

- Définir des heures ou fréquences spécifiques pour les rotations

- Randomiser les mots de passe importés dès le premier jour

Élévation de privilège et provisionnement juste-à-temps

Fournir un accès temporaire, à la demande — seulement lorsqu'il est nécessaire.

- Octroyez les privilèges dynamiquement lors de la réservation et révoquez-les à la restitution

- Utiliser des groupes de répertoires (AD, Entra ID) pour gérer qui peut élever l'accès

- Protéger l'élévation derrière des flux de travail d'approbation — Garder tout le monde responsable

Propagation du changement de mot de passe

Assurer que chaque changement de mot de passe atteigne les bons endroits.

- Synchroniser les mises à jour de mot de passe à travers les services, fichiers et bases de données

- Utiliser les scripts PowerShell pour automatiser la propagation

- Éliminer les lacunes entre les rotations et les systèmes dépendants

Enregistrement de la session

Enregistrer et examiner chaque session privilégiée.

- Capturer l'activité via RDM, sessions Web ou terminal

- Enregistrer les enregistrements localement ou à distance via Devolutions Gateway

- Accédez directement aux événements clés lors de la lecture pour des audits plus rapides

Rapports administratifs et audit

Garder le contrôle de chaque action privilégiée.

- Voir les demandes, les approbations et les rotations de mot de passe en un seul endroit

- Exporter des rapports détaillés pour des examens de conformité et de sécurité

- Filtrer par utilisateur, coffre ou type de session pour repérer rapidement les modèles

Prêt à passer au niveau supérieur?

Découvrez comment le gestionnaire des accès privilégiés de Devolutions fonctionne dans l'écosystème Devolutions grâce à notre documentation approfondie.

En savoir plusQue contient la solution de gestion des accès privilégiés (PAM)

Des outils Devolutions de base aux intégrations transparentes avec les principaux fournisseurs PAM, votre package inclut tout ce dont les équipes TI ont besoin pour sécuriser, connecter et gérer l'accès privilégié sans effort.

Combiner CyberArk avec Remote Desktop Manager pour augmenter la productivité avec une interface qui simplifie les flux de travail courants.

Delinea Secret Server dans RDM sécurise les connexions à distance en utilisant des identifiants stockés et en supportant SSO, RDP, SSH et plus.

BeyondTrust Password Safe dans RDM sécurise l'accès à distance en reliant des identifiants stockés et des points de terminaison via un tableau de bord unifié.

Optimiser PAM en intégrant One Identity Safeguard avec RDM pour un retrait sécurisé et automatisé des identifiants privilégiés.

PAM complet, prix compact

Obtenez toutes les capacités essentielles PAM — du coffre de mots de passe et de la gestion des sessions à l'accès juste-à-temps — dans un seul package abordable.

Idéal pour les professionnels TI et les PME qui ont besoin de contrôles d'accès privilégié robustes, faciles à déployer, gérer et faire évoluer. Disponible en nuage ou auto-hébergé, prêt à évoluer avec votre maturité IAM.

Ressources

En savoir plus sur nos solutions en consultant nos ressources sélectionnées et voir comment la gestion des accès privilégiés peut améliorer la sécurité au sein de votre organisation!

Devolutions PAM

Cas d'utilisation

Pourquoi la gestion des accès privilégiés (PAM) est-elle une défense cruciale pour votre organisation?

Le PAM est votre fer de lance en cybersécurité — il contrôle et surveille l'accès privilégié aux systèmes et aux données critiques. Il s'agit de protéger vos « clés du royaume » pour prévenir les violations de sécurité catastrophiques. Devolutions PAM offre un coffre-fort sécurisé pour les identifiants, applique les principes de moindre privilège et fournit une surveillance détaillée et des rapports pour une sécurité et une conformité renforcées.

Pourquoi Devolutions PAM est-il supérieur aux autres solutions?

Le PAM de Devolutions offre un ensemble de fonctionnalités supérieures pour une sécurité maximale, incluant une gestion polyvalente des comptes, des processus d'approbation personnalisables, une rotation automatisée des mots de passe et un lancement sécurisé des sessions. Notre intégration étroite avec Remote Desktop Manager (RDM) exploite ces fonctionnalités directement dans vos opérations TI, établissant une nouvelle norme en gestion des accès privilégiés.

Pourquoi Devolutions PAM est-il la meilleure solution pour les PME?

Notre solution PAM est conçue en pensant aux PME — facile à implémenter, conviviale et rentable. Elle évolue avec votre entreprise, s'adaptant à vos besoins changeants, vous permettant de protéger les informations sensibles sans vous ruiner.

Déploiement et compatibilité

À quelle vitesse puis-je déployer Devolutions PAM?

La plupart des équipes sont opérationnelles en quelques jours. Les options infonuagiques et auto-hébergées offrent une configuration simple avec des outils de déploiement guidés et des configurations prêtes à l'emploi.

Intégrations et automatisation

Comment Devolutions PAM sert-il à la fois de produit autonome et d'extension intégrative?

Devolutions PAM est un module d'extension qui s'intègre parfaitement à Devolutions Server et Devolutions Cloud pour améliorer les fonctionnalités PAM et créer un cadre de sécurité unifié. Avec Remote Desktop Manager et Devolutions Gateway, il constitue un ensemble complet de gestion des TI et de sécurité. Adapté à divers besoins d'entreprise, il peut également s'intégrer à d'autres plateformes comme CyberArk, BeyondTrust Password Safe et Delinea Secret Server, renforçant votre infrastructure existante avec une sécurité robuste et flexible.

Sécurité et accès

Que comprend Devolutions PAM?

Devolutions PAM couvre toutes les fonctionnalités essentielles : coffre-fort de mots de passe, détection de comptes privilégiés, surveillance des sessions, processus d'approbation et accès juste-à-temps — tout ce dont les PME ont besoin pour réduire les risques liés aux accès privilégiés.

Quel rôle joue l'élévation juste-à-temps (JAT) dans le renforcement de la sécurité de Devolutions PAM?

L'élévation juste-à-temps (JAT) de notre solution PAM renforce la sécurité en accordant des permissions temporaires pour des tâches spécifiques, garantissant que l'accès élevé n'est accordé que lorsque nécessaire et automatiquement révoqué une fois la tâche terminée. Cela maintient vos opérations efficaces et sécurisées.

Comment Devolutions PAM sécurise-t-il les sessions d'accès à distance et protège-t-il les identifiants sensibles?

Lorsqu'il est intégré à Remote Desktop Manager, Devolutions PAM sécurise les sessions à distance grâce à l'injection d'identifiants et aux techniques de lancement sécurisé. Cela signifie que les identifiants privilégiés ne sont jamais exposés, tout en assurant un accès à distance transparent et sécurisé. Les mots de passe sont également automatiquement renouvelés, renforçant la sécurité à chaque session.

Comment le RBAC au sein de Devolutions PAM applique-t-il efficacement le principe de moindre privilège?

Notre système RBAC (contrôle d'accès basé sur les rôles) est un pilier de la sécurité, garantissant que les utilisateurs n'accèdent qu'à ce dont ils ont besoin pour leurs rôles. Cela minimise les risques et simplifie la conformité, réduisant considérablement la surface d'attaque et protégeant contre les violations de données.