Accès sécuritaire aux ressources essentielles

Selon les principes d’un système de contrôle d’accès basé sur des rôles, il est primordial de gérer de façon sécuritaire et centralisée les accès aux comptes privilégiés et aux ressources essentielles en fournissant aux utilisateurs l’accès aux mots de passe.

Injection des identifiants

- Injectez directement les identifiants dans les serveurs, systèmes, applications et sites Web en un seul clic avec l'extension de navigateur Devolutions Workspace.

- Comme les utilisateurs ne voient jamais les identifiants en clair puisqu'ils leur sont transmis automatiquement, ils ne peuvent jamais compromettre d'information, ce qui renforce la sécurité.

- Améliorez la productivité en permettant aux administrateurs d'accéder aux systèmes sans avoir à rechercher les identifiants.

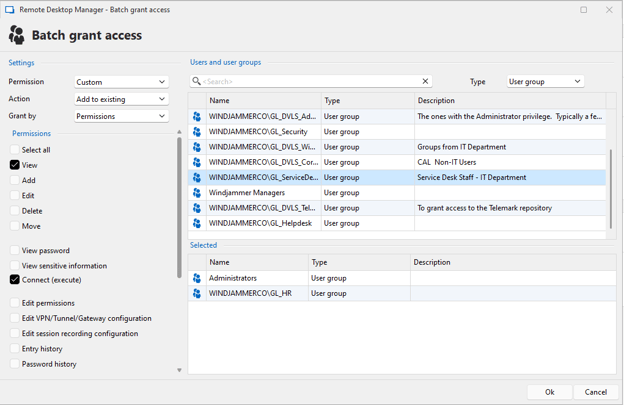

Système de contrôle d’accès basé sur les rôles

- Un contrôle d'accès basé sur les rôles permet de créer un système de protection granulaire, offrant la flexibilité de gérer davantage de permissions.

- Seuls les utilisateurs autorisés peuvent consulter, modifier ou gérer les comptes privilégiés autorisés. Les restrictions sont appliquées selon les rôles utilisateur prédéfinis.

- Comme toutes les permissions sont granulaires avec un contrôle d'accès basé sur les rôles, plusieurs permissions peuvent être définies sur plusieurs entrées en une seule fois.

- La sécurité est héritée, ce qui empêche les utilisateurs de créer des entrées sans leur attribuer un niveau de sécurité suffisant.

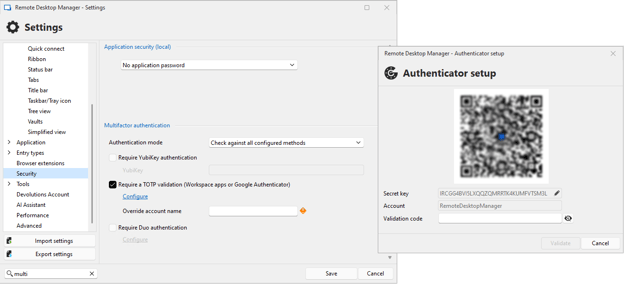

Authentification à 2 facteurs

- L'authentification à deux facteurs confirme l'identité des utilisateurs par la combinaison de deux éléments distincts : ce que l'utilisateur connaît ou ce qu'il possède.

- Ajoutez une couche de protection supplémentaire à votre source de données pour que seule la bonne personne y ait accès.

- Remote Desktop Manager offre plusieurs options d'authentification à deux facteurs, notamment Devolutions Workspace, Duo, Google Authenticator, Yubikey et AuthAnvil.